Материал может быть удален по запросу правообладателя!

Описание курса:

Материал может быть удален по запросу правообладателя!

Описание курса:

Что даст вам этот курс

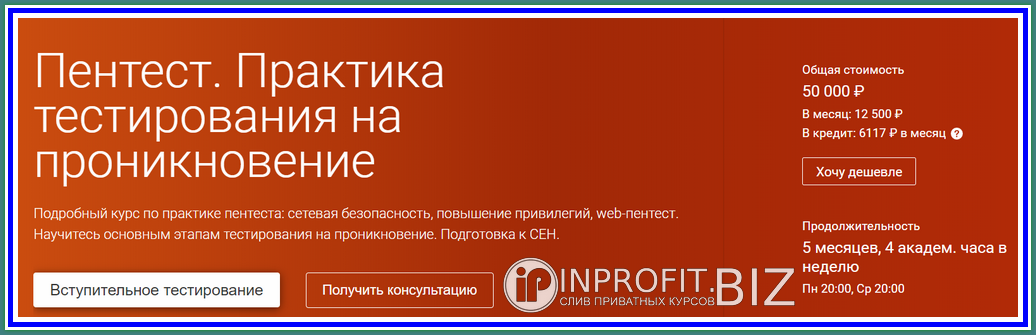

ЧТО ТАКОЕ ПЕНТЕСТ? Пентест (penetration testing или тестирование на проникновение) — это процесс санкционированного взлома информационных систем по просьбе заказчика, в ходе которого пентестер (аудитор) выявляет уязвимости информационной системы и дает заказчику рекомендации по их устранению.

Кому адресован курс

Программисты

Сетевые администраторы

Специалисты по информационной безопасности

Студенты последних курсов направлений: защита информации, безопасность автоматизированных систем

Чему научитесь

Основным этапам проведения тестирования на проникновение

Использованию современных инструментов для проведения анализа защищенности информационной системы или приложения

Классификации уязвимостей и методам их исправления

Навыкам программирования для автоматизации рутинных задач

Цель курса показать на практике, как проводится детальный анализ сетевых ресурсов, программного обеспечения, web-ресурсов на наличие уязвимостей, их эксплуатацию и дальнейшее устранение.

Для изучения каждой уязвимости будет предоставлен сервис, который её содержит

На выпускном проекте закрепите практические навыки проведения пентеста

Много дополнительных материалов для самостоятельного изучения и качественный фидбэк от автора курса

Получите знания, необходимые для подготовки к самостоятельному получению сертификатов: CEH (этичный хакинг), OSCP

Необходимые знания

Основы работы TCP/IP

Основы использования командной строки операционных систем Windows и Linux

Понимание работы клиент-серверных приложений

Навыки пентеста не требуются

Требования к железу: оперативная память от 8 Гб, высокоскоростное интернет-соединение, 150 ГБ свободного места на жестком диске

1 Введение. Основы, которые пригодятся на курсе

1 Знакомство со структурой курса, используемое программное обеспечение

2 Что такое тестирование на проникновение и зачем оно нужно

3 Полезные online сервисы для пассивного сбора информации

4 Инструментарий для проведения Pentest

5 Инструментарий для проведения Pentest

6 Основы сетевого взаимодействия TCP/IP

7 Сканирование и идентификация сервисов. Как это работает.

8 Настройка лабораторной для второго модуля.

2 Сетевая безопасность

1 Основные протоколы сетевые протоколы. Разбор трафика.

2 Модификация пакетов и работа с их структурой. Основные приемы при исследовании сетевого трафика.

3 Сетевая подсистема Windows

4 Сетевая подсистема Linux

5 Сетевая подсистема Android

6 Основные методы модификации трафика

7 Атаки на сетевое взаимодействие

8 Исследование возможностей стандартных Файрволов операционных систем Linux, Windows

3 Повышение привелегий

1 Структура операционной системы Windows. Основные механизмы разграничения доступа.

2 Структура операционной системы Windows. Основные механизмы разграничения доступа.

3 Структура операционной системы Windows. Основные механизмы разграничения доступа.

4 Структура операционной системы Windows. Основные механизмы разграничения доступа.

5 Структура операционной системы Linux. Основные механизмы разграничения доступа.

6 Структура операционной системы Linux. Основные механизмы разграничения доступа.

7 Структура операционной системы Linux. Основные механизмы разграничения доступа.

8 Структура операционной системы Linux. Основные механизмы разграничения доступа.

4 Web Pentest

1 Что такое веб-приложение и из чего состоит. Основные подходы к построению веб-приложений.

2 Типы уязвимостей

3 Типы уязвимостей

4 Разбор уязвимостей веб-приложений

5 Разбор уязвимостей веб-приложений

6 Разбор уязвимостей веб-приложений

7 Разбор уязвимостей веб-приложений

8 Разбор уязвимостей веб-приложений

Ссылка на Продажник:

Ссылка на скачивание этого материала:

Прямая ссылка на покупку материала:

Описание курса:

Материал может быть удален по запросу правообладателя!

Описание курса:

Что даст вам этот курс

ЧТО ТАКОЕ ПЕНТЕСТ? Пентест (penetration testing или тестирование на проникновение) — это процесс санкционированного взлома информационных систем по просьбе заказчика, в ходе которого пентестер (аудитор) выявляет уязвимости информационной системы и дает заказчику рекомендации по их устранению.

Кому адресован курс

Программисты

Сетевые администраторы

Специалисты по информационной безопасности

Студенты последних курсов направлений: защита информации, безопасность автоматизированных систем

Чему научитесь

Основным этапам проведения тестирования на проникновение

Использованию современных инструментов для проведения анализа защищенности информационной системы или приложения

Классификации уязвимостей и методам их исправления

Навыкам программирования для автоматизации рутинных задач

Цель курса показать на практике, как проводится детальный анализ сетевых ресурсов, программного обеспечения, web-ресурсов на наличие уязвимостей, их эксплуатацию и дальнейшее устранение.

Для изучения каждой уязвимости будет предоставлен сервис, который её содержит

На выпускном проекте закрепите практические навыки проведения пентеста

Много дополнительных материалов для самостоятельного изучения и качественный фидбэк от автора курса

Получите знания, необходимые для подготовки к самостоятельному получению сертификатов: CEH (этичный хакинг), OSCP

Необходимые знания

Основы работы TCP/IP

Основы использования командной строки операционных систем Windows и Linux

Понимание работы клиент-серверных приложений

Навыки пентеста не требуются

Требования к железу: оперативная память от 8 Гб, высокоскоростное интернет-соединение, 150 ГБ свободного места на жестком диске

1 Введение. Основы, которые пригодятся на курсе

1 Знакомство со структурой курса, используемое программное обеспечение

2 Что такое тестирование на проникновение и зачем оно нужно

3 Полезные online сервисы для пассивного сбора информации

4 Инструментарий для проведения Pentest

5 Инструментарий для проведения Pentest

6 Основы сетевого взаимодействия TCP/IP

7 Сканирование и идентификация сервисов. Как это работает.

8 Настройка лабораторной для второго модуля.

2 Сетевая безопасность

1 Основные протоколы сетевые протоколы. Разбор трафика.

2 Модификация пакетов и работа с их структурой. Основные приемы при исследовании сетевого трафика.

3 Сетевая подсистема Windows

4 Сетевая подсистема Linux

5 Сетевая подсистема Android

6 Основные методы модификации трафика

7 Атаки на сетевое взаимодействие

8 Исследование возможностей стандартных Файрволов операционных систем Linux, Windows

3 Повышение привелегий

1 Структура операционной системы Windows. Основные механизмы разграничения доступа.

2 Структура операционной системы Windows. Основные механизмы разграничения доступа.

3 Структура операционной системы Windows. Основные механизмы разграничения доступа.

4 Структура операционной системы Windows. Основные механизмы разграничения доступа.

5 Структура операционной системы Linux. Основные механизмы разграничения доступа.

6 Структура операционной системы Linux. Основные механизмы разграничения доступа.

7 Структура операционной системы Linux. Основные механизмы разграничения доступа.

8 Структура операционной системы Linux. Основные механизмы разграничения доступа.

4 Web Pentest

1 Что такое веб-приложение и из чего состоит. Основные подходы к построению веб-приложений.

2 Типы уязвимостей

3 Типы уязвимостей

4 Разбор уязвимостей веб-приложений

5 Разбор уязвимостей веб-приложений

6 Разбор уязвимостей веб-приложений

7 Разбор уязвимостей веб-приложений

8 Разбор уязвимостей веб-приложений

Ссылка на Продажник:

Скрытое содержимое для зарегистрированных пользователей!

Ссылка на скачивание этого материала:

Скрытое содержимое могут видеть только пользователь группы : Vip, Администратор, Модератор, Проверенный, Свой

Прямая ссылка на покупку материала:

Для просмотра скрытого содержимого, необходимо Войти или Зарегистрироваться